Moving but not moved

75

[문제 설명] 움직이지 않는 오브젝트는?

[출제자] 정준영(Joon)

Hxd로 보면 맨 마지막 부분이 PNG의 푸터 시그니쳐다. 헤더 시그니쳐를 찾아서 추출해내면 flag가 나온다.

Archives

100

[문제 설명] 귀여운 아오바가 숨긴 비장의 플래그는 무엇일까?

[출제자] 정준영(Joon)

pptx파일 하나가 주어진다. 확장자명을 zip으로 바꿔서 ppt > media > image5.png을 열어보면 플래그가 나온다.

Inside the beat

100

[문제 설명] 비트를 타자

[출제자] 정준영(Joon)

osz파일이 주어진다. 근데 HxD로 열어보면 파일시그니쳐가 PK, 즉 ZIP파일과 구조가 같음을 알 수 있다.

그래서 zip으로 파일명을 바꿔주고 열어보면 된다.

그러면 mp3파일을 하나 찾을 수 있고, HxD로 열면 최하단에서 플래그를 찾을 수 있다. 근데 끊어져 있다.

그래서 해당 파일 헥스 처음부분을 확인하니 전체부분을 확인할 수 있었다.

Not compressed

100

[문제 설명] 어떻게 압축되었을까?

[출제자] 정준영(Joon)

Hxd로 보면 시그니쳐는 PK로 압축 파일인데 그 다음부분부터는 모두 PNG 부분같다.

그래서 헤더를 PNG헤더로 바꿔주었더니 flag을 얻을 수 있었다.

너의 비밀번호는

100

[문제 설명] 최고급 사전을 눈이 아닌 다른것으로 읽어보자.

[출제자] 정준영(Joon)

사전공격으로 패스워드를 찾아내면 된다.

Note graph

150

[문제 설명] 우리는 음표와 비슷한걸 읽어봐야합니다.

[출제자] 정준영(Joon)

sonic visualiser을 이용해서 Pane> add spectrugram

플래그!

CAN_YOU_FIND?

250

[문제 설명] 날 찾아줘

[출제자] 황수민

HxD로 열고 찾기 기능으로 A0V3R을 검색하니 플래그를 찾을 수 있었다.

Extend

300

[문제 설명] 뛰는놈위에 나는놈 있다.

[출제자] 정준영(Joon)

사진 열어보면 머리카락이라고 한다. 머리카락 = 높이

bmp구조를 봐서 높이 부분의 값을 조금씩 높이다 보면, 플래그가 보이기 시작한다.

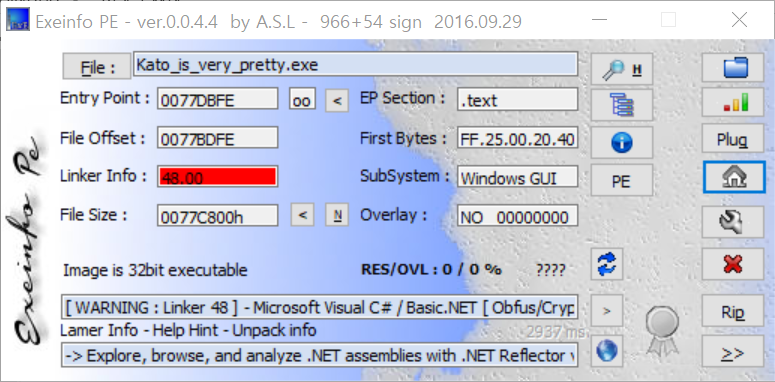

카토의 눈은 정말 최고입니다

300

[문제 설명] 마음에 눈으로 보십시오.

[출제자] 황수민(Xixon)

mp3파일이 하나 주어진다. hxd로 열어서 플래그 찾으니 나온다. 왜????

LAST_SAEKANO

300

[문제 설명] kato_eyes_revenge

[출제자] 황수민

mp3파일인데 파일 썸네일을 보면 검을 글자같은게 보인다.

HXD로 열어서 jpg파일 추출해내면 플래그를 확인할 수 있다.

jpg 푸더 시그니쳐는 FF D9이다.

미술품 구매계획

400

[문제 설명] 고가의 미술품을 미리볼 수 있는 프리뷰이다. 한번 둘러보자.

[출제자] 정준영(Joon)

ppt파일이 주어지는데, 일단 zip으로 바꿔준다.

ppt\media\에 이미지 9개가 있다. 모두 openstego를 써준다.

image5.png에서 flag.png가 추출된다. 그런데 flag.png에 이미지가 표시되지 않는다.

hxd로 열어보면 시그니쳐가 png가 아닌 jpg로 되어있는 것을 확인할 수 있다.

시그니쳐를 png로 바꿔주고 다시 열어주면 플래그가 나온다.

Matryoshka Doll

500

[문제 설명] 옛날옛적에 러시아에 살던 어떤 사람이 마트료시카 인형에 중요한 깃발을 숨겨놓았다고 한다. 찾아보자.

[출제자] 정준영(Joon)

푸터부분을 보면 APNG assembler을 사용한 것을 알 수 있다.

그래서 APNG disassembler을 검색하니까 나오길레 설치해서 해봤다. 2개의 이미지가 나오게 되는데...

openstego를 사용하면 docx파일이 하나씩 나온다. (openstego 오랜만에 써본다.)

flags.docx에서 flag의 절반을 얻을 수 있다.

그리고 다시 zip으로 바꿔서 word\fonts.xml을 hxd로 열면 나머지 플래그가 있다.

정말 많을걸 해야하는 문제...